Update 1.33.0 - Security Fixes!

Vaultwarden

1

Beiträge

1

Kommentatoren

161

Aufrufe

-

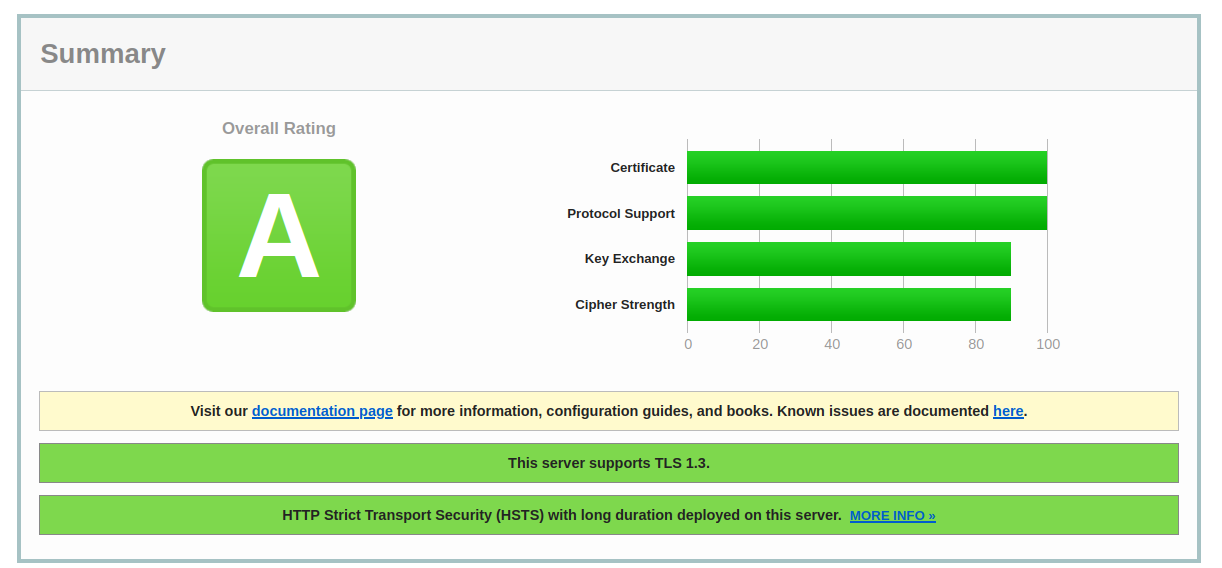

Dani Garcia released Version 1.33.0. Die Version ist ein Security Fix. Bitte unbedingt aktualisieren!

This release contains security fixes for the following advisories.

And we strongly advice to update as soon as possible.Release 1.33.0 · dani-garcia/vaultwarden

Unofficial Bitwarden compatible server written in Rust, formerly known as bitwarden_rs - Release 1.33.0 · dani-garcia/vaultwarden

GitHub (github.com)

Und Danke an @Nico für's schnelle Bauen.

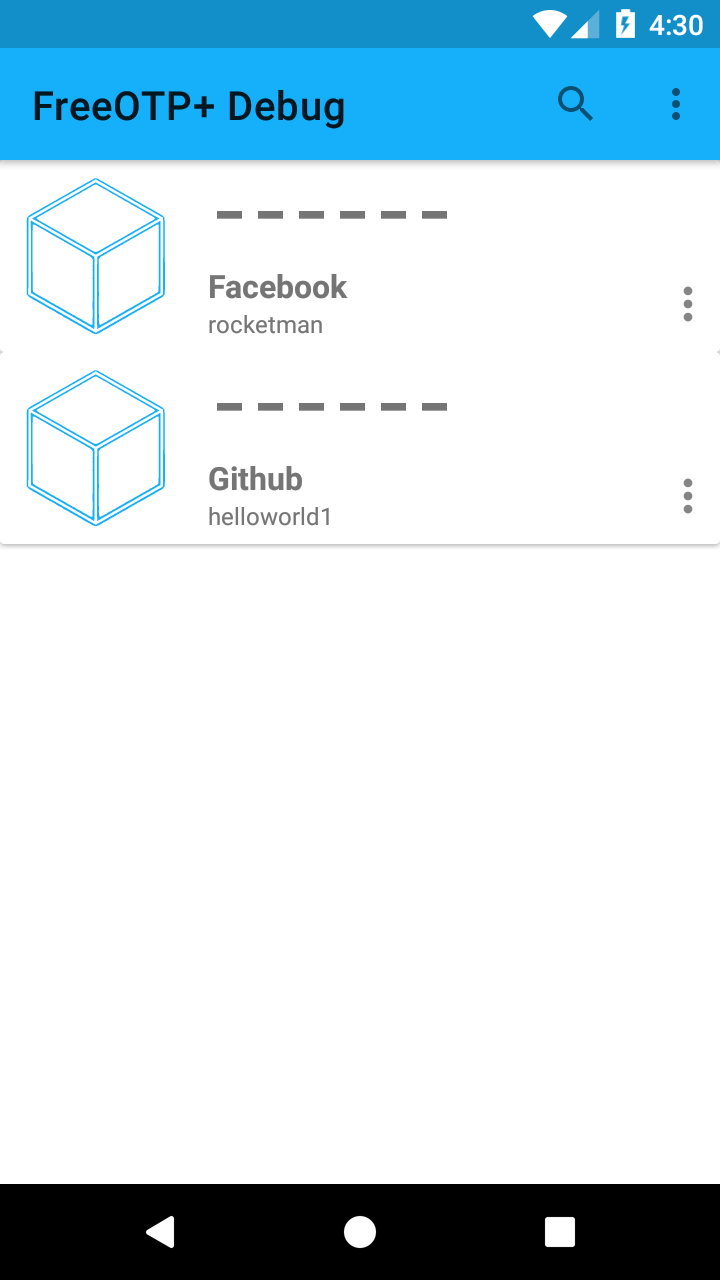

Wichtig ist das der ADMIN_TOKEN in der config gesetzt ist.

## Token for the admin interface, preferably an Argon2 PCH string ## Vaultwarden has a built-in generator by calling `vaultwarden hash` ## For details see: https://github.com/dani-garcia/vaultwarden/wiki/Enabling-admin-page#secure-the-admin_token ## If not set, the admin panel is disabled ## New Argon2 PHC string ## Old plain text string (Will generate warnings in favor of Argon2) ADMIN_TOKEN='$argon2xxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxxx'

Install Vaultwarden .deb package on Debian Bookworm 12 server

Prologue What is it about? There is a company that develops and distributes a password safe - Bitwarden. Bitwarden is a central server that stores an encrypt...

linux-nerds.org (linux-nerds.org)