ufw - Die einfache Firewall

-

schrieb am 20. Aug. 2023, 14:02 zuletzt editiert von FrankM

Was ist ufw?

Uncomplicated Firewall (ufw) — The Uncomplicated Firewall (ufw, and gufw - a Graphical User Interface version of the same) is a frontend for iptables and is particularly well-suited for host-based firewalls. Ufw provides a framework for managing netfilter, as well as a command-line interface for manipulating the firewall.

Quelle: https://wiki.debian.org/Uncomplicated Firewall (ufw)

ufw ist nur ein Frontend, im Hintergrund wird weiterhin iptables benutzt. Aber ufw ist wesentlich einfacher. Ja, ich kann mir nicht alles merken

Ich wollte das mal ausprobieren um zu schauen, ob das meine iptables Einstellungen ersetzen kann. Das hier behandelt ufw nur im Kontext einer Server Installation. Solltet ihr das für einen Desktop benötige, dafür gibt es gufw. Ok, auf geht's..

Installation

apt install ufwStandardeinstellungen

root@test-server:~# ufw status Status: active To Action From -- ------ ---- OpenSSH ALLOW Anywhere OpenSSH (v6) ALLOW Anywhere (v6)Hier sieht man den Status, nachdem ich mittels Ansible einen Server in der Hetzner Cloud erstellt habe. Dazu setze ich ein paar Einstellungen, die wären.

##################### # Setup UFW ##################### - name: Enable UFW community.general.ufw: state: enabled - name: Set policy IN community.general.ufw: direction: incoming policy: deny - name: Set policy OUT community.general.ufw: direction: outgoing policy: allow - name: Set logging community.general.ufw: logging: 'on' - name: Allow OpenSSH rule community.general.ufw: rule: allow name: OpenSSHAuf der Konsole wäre das dann folgendes

ufw default deny incoming ufw default allow outgoing ufw logging on ufw allow 22/tcpEin

ufw enableund die Firewall ist aktiv. Kann man mit

root@test-server:~# ufw status Status: active To Action From -- ------ ---- 22/tcp ALLOW Anywhere 22/tcp (v6) ALLOW Anywhere (v6)überprüfen. Ihr könnt auch mit

iptables -L ip6tables -Ldie entsprechenden Einstellungen für iptables Euch anschauen.

root@test-server:~# iptables -L Chain INPUT (policy DROP) target prot opt source destination ufw-before-logging-input all -- anywhere anywhere ufw-before-input all -- anywhere anywhere ufw-after-input all -- anywhere anywhere ufw-after-logging-input all -- anywhere anywhere ufw-reject-input all -- anywhere anywhere ufw-track-input all -- anywhere anywhere Chain FORWARD (policy DROP) target prot opt source destination ufw-before-logging-forward all -- anywhere anywhere ufw-before-forward all -- anywhere anywhere ufw-after-forward all -- anywhere anywhere ufw-after-logging-forward all -- anywhere anywhere ufw-reject-forward all -- anywhere anywhere ufw-track-forward all -- anywhere anywhere Chain OUTPUT (policy ACCEPT) target prot opt source destination ufw-before-logging-output all -- anywhere anywhere ufw-before-output all -- anywhere anywhere ufw-after-output all -- anywhere anywhere ufw-after-logging-output all -- anywhere anywhere ufw-reject-output all -- anywhere anywhere ufw-track-output all -- anywhere anywhere Chain ufw-after-forward (1 references) target prot opt source destination [..gekürzt..]Mit

ufw resetlöscht man alle Einstellungen.

Hier noch die Ausgabe auf --help

root@test-server:~# ufw --help Usage: ufw COMMAND Commands: enable enables the firewall disable disables the firewall default ARG set default policy logging LEVEL set logging to LEVEL allow ARGS add allow rule deny ARGS add deny rule reject ARGS add reject rule limit ARGS add limit rule delete RULE|NUM delete RULE insert NUM RULE insert RULE at NUM prepend RULE prepend RULE route RULE add route RULE route delete RULE|NUM delete route RULE route insert NUM RULE insert route RULE at NUM reload reload firewall reset reset firewall status show firewall status status numbered show firewall status as numbered list of RULES status verbose show verbose firewall status show ARG show firewall report version display version information Application profile commands: app list list application profiles app info PROFILE show information on PROFILE app update PROFILE update PROFILE app default ARG set default application policy -

schrieb am 7. Sept. 2023, 07:26 zuletzt editiert von

Um eine Rule zu löschen, macht man folgendes

root@semaphore:/home/semaphore# ufw status numberedStatus: active

Um eine Rule zu löschen, macht man folgendes

root@semaphore:/home/semaphore# ufw status numbered Status: active To Action From -- ------ ---- [ 1] 22/tcp ALLOW IN Anywhere [ 2] 3000/tcp ALLOW IN Anywhere [ 3] 80 ALLOW IN Anywhere [ 4] 443 ALLOW IN Anywhere [ 5] 22/tcp (v6) ALLOW IN Anywhere (v6) [ 6] 3000/tcp (v6) ALLOW IN Anywhere (v6) [ 7] 80 (v6) ALLOW IN Anywhere (v6) [ 8] 443 (v6) ALLOW IN Anywhere (v6)Jetzt kann man mit der Nummer die Rule löschen.

root@semaphore:/home/semaphore# ufw delete 2 Deleting: allow 3000/tcp Proceed with operation (y|n)? y Rule deleted -

schrieb am 11. Sept. 2023, 15:30 zuletzt editiert von

Beispiel um eingehend einen Port für eine IP-Adresse zu erlauben.

ufw allow from 1.1.1.1 to any port 8000

-

-

-

-

-

-

-

-

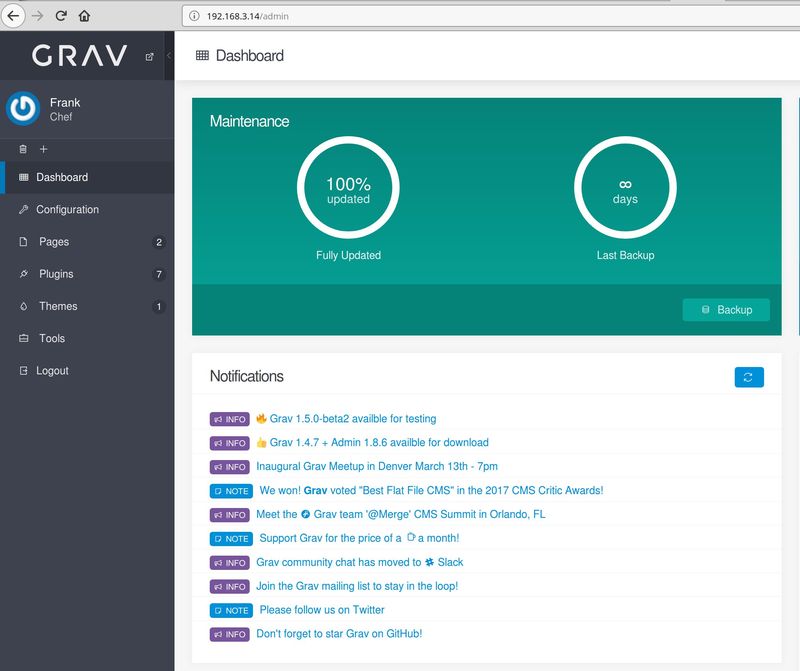

Installation von Grav & NGinx & PHP7.2

Angeheftet Verschoben Grav 24. Juli 2018, 16:43 1

1