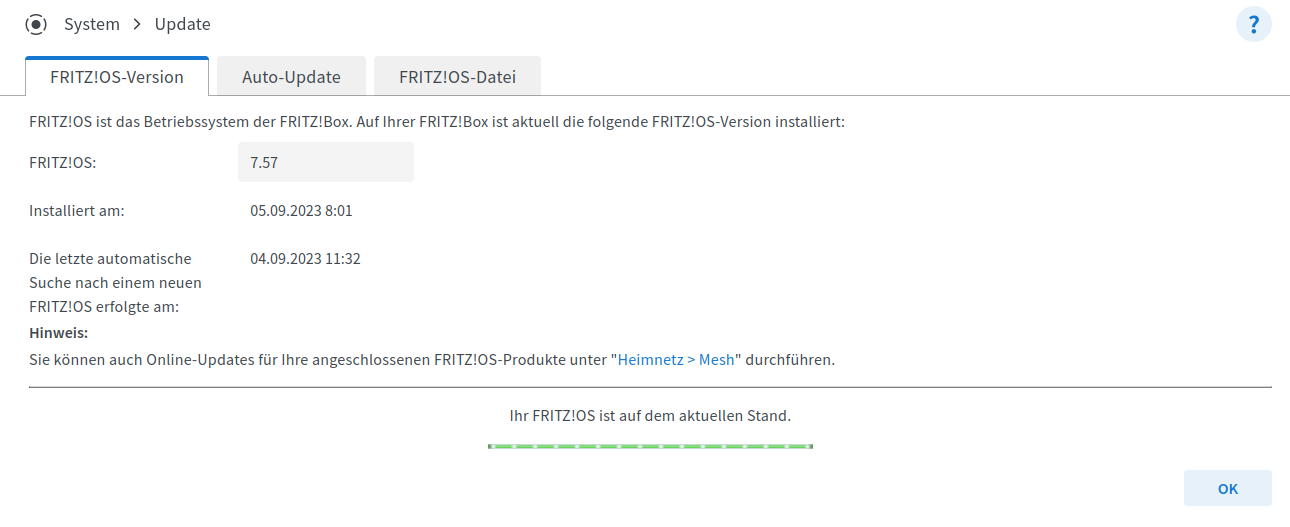

Wireguard - Tunnel zur Fritz!Box 6591 Cable Part 2

-

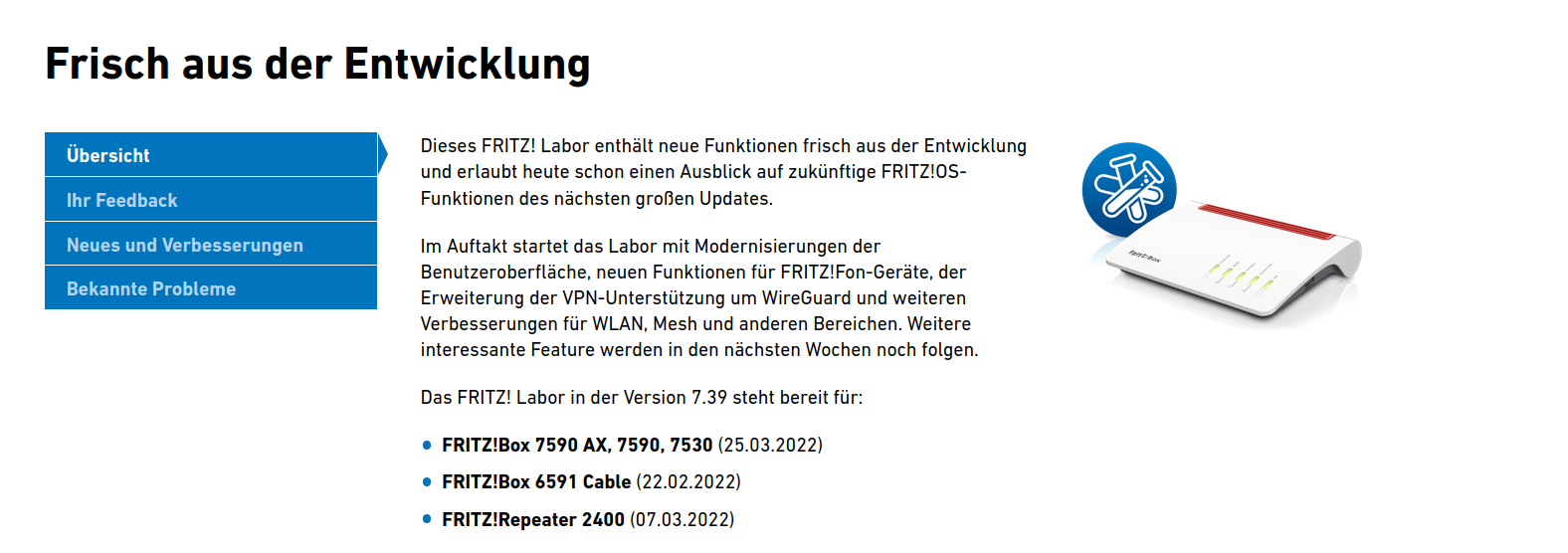

In Part 1 haben wir die Fritz!Box und den DynDNS-Dienst konfiguriert. Als nächstes wäre das Smartphone dran. Und das ist mit Wireguard total easy

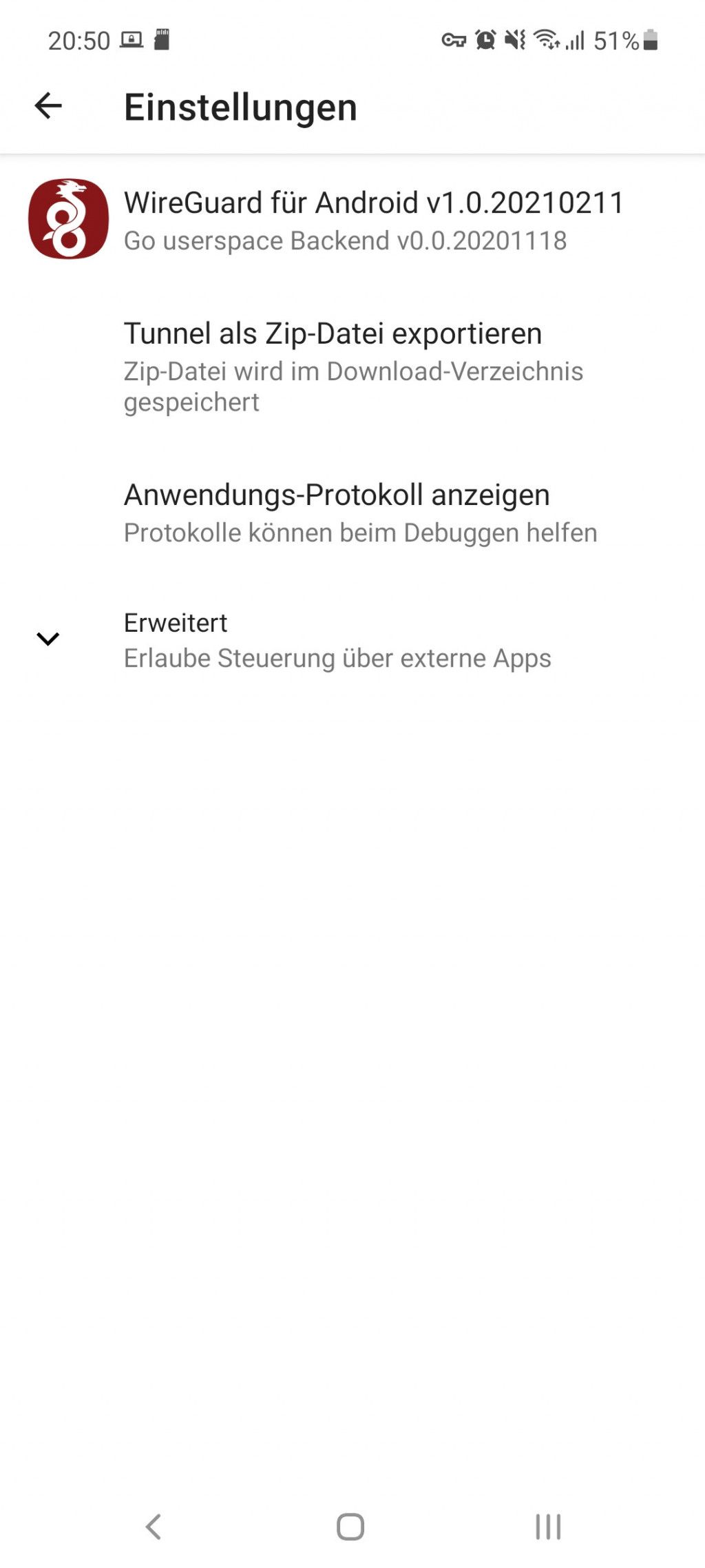

Die Original App des Entwicklers bekommt man hier

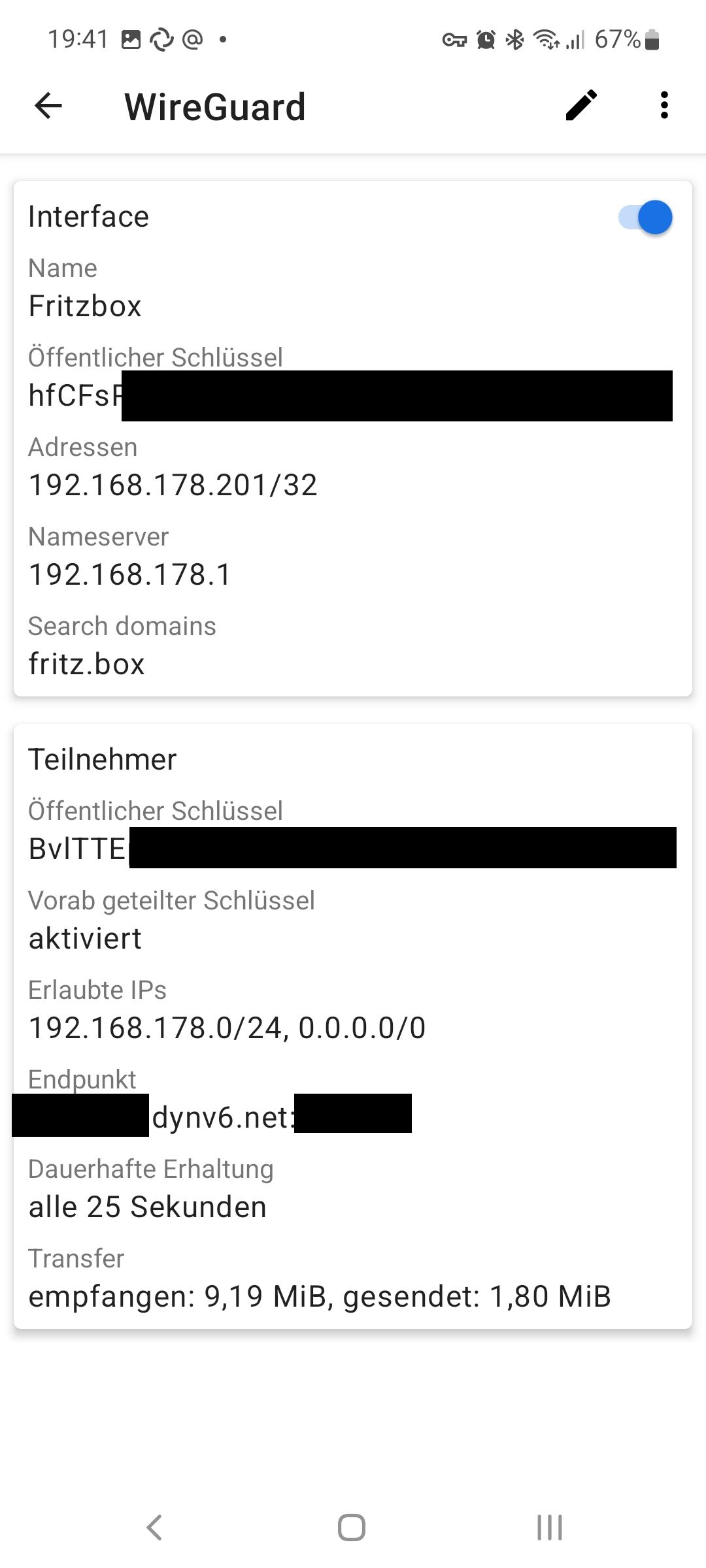

Nachdem wir nun den QR-Code gescannt haben, dazu in der App auf das Pluszeichen klichen und dann unten Von QR-Code scannen anklicken. Danach sieht man folgendes

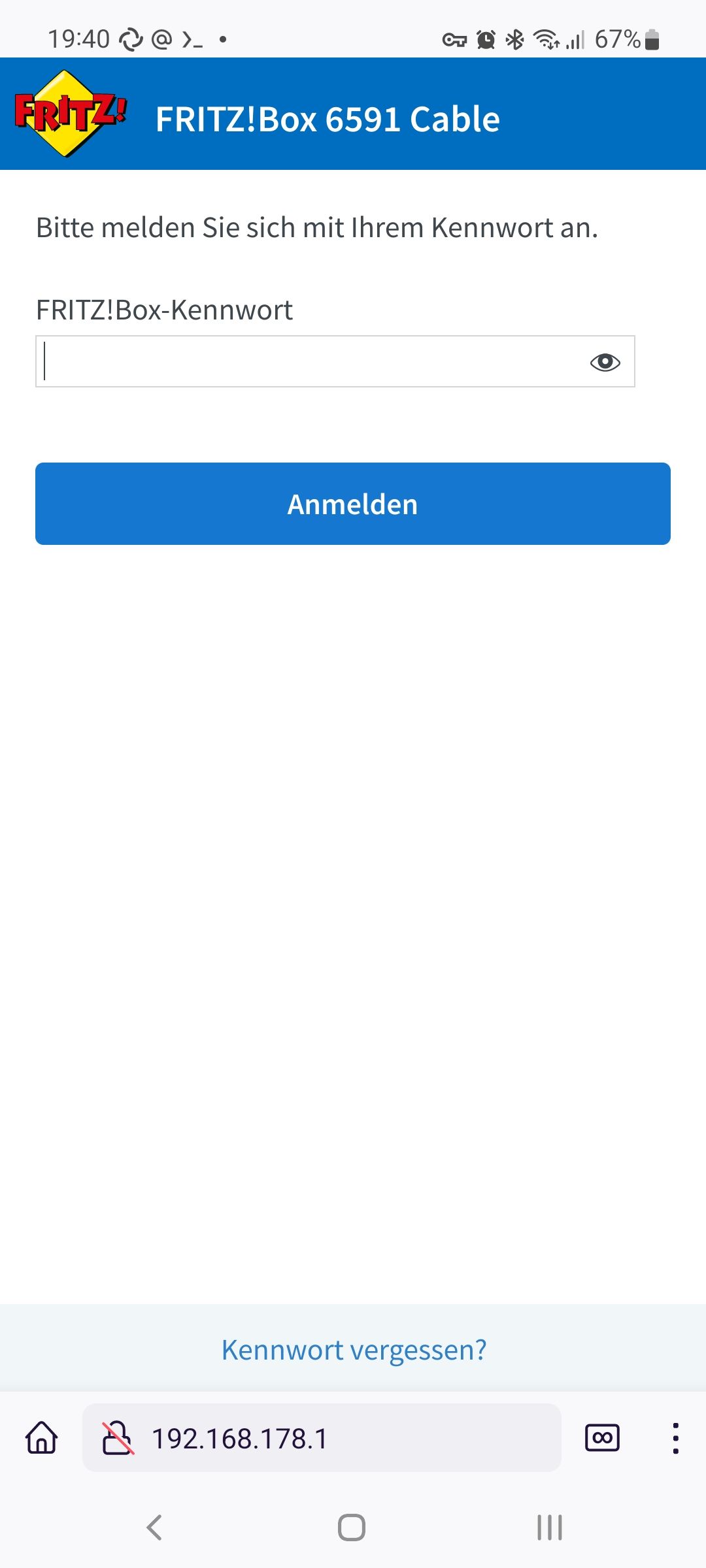

Den Tunnel aktivieren und fertig! Die Verbindung zur Fritz!Box oder besser ins Heimnetz steht. Das kann man zum Beispiel überprüfen, wenn man mal versucht die Fritz>Box Seite aufzurufen.

Ok, geht

Part 1 -> https://linux-nerds.org/topic/1164/wireguard-tunnel-zur-fritz-box-6591-cable-part-1

Part 3 -> https://linux-nerds.org/topic/1166/wireguard-tunnel-zur-fritz-box-6591-cable-part-3

Part 4 -> https://linux-nerds.org/topic/1167/wireguard-tunnel-zur-fritz-box-6591-cable-part-4-adblocker -

F FrankM hat am auf dieses Thema verwiesen

F FrankM hat am auf dieses Thema verwiesen

-

F FrankM hat dieses Thema am angepinnt

F FrankM hat dieses Thema am angepinnt

-

F FrankM hat am auf dieses Thema verwiesen

F FrankM hat am auf dieses Thema verwiesen

-

F FrankM hat am auf dieses Thema verwiesen

F FrankM hat am auf dieses Thema verwiesen

-

-

-

-

Quartz64 - Wireguard

Verschoben Quartz64 -

-

-

-