NanoPi R4S - OpenWrt kompilieren

-

Ich hatte es schon mal probiert, aber da gab es kein R4S als Ziel. Also nochmal den Beitrag aufmerksam gelesen (siehe unten). Da gibt es einen Patch, der den R4S als Ziel mit einbaut. Ok, dann mal testen.

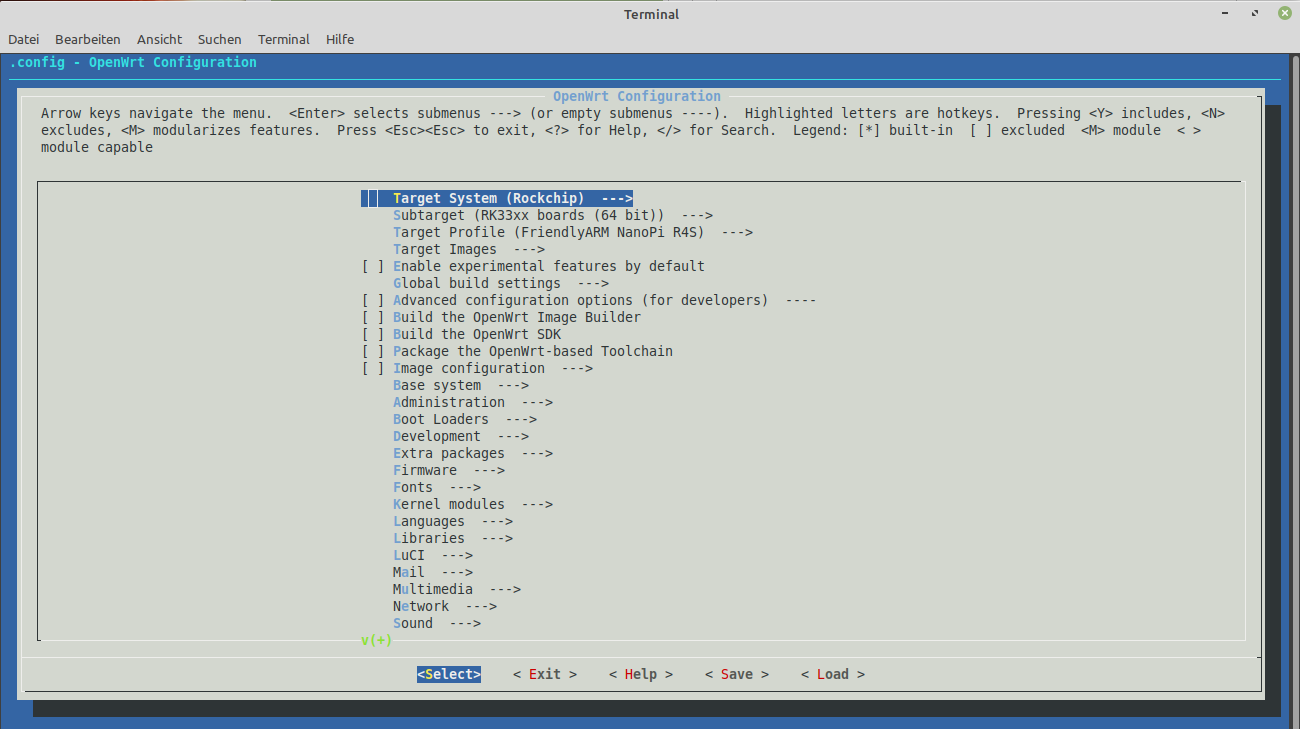

git clone https://github.com/openwrt/openwrt.git cd openwrt git status git diff wget https://patch-diff.githubusercontent.com/raw/mj22226/openwrt/pull/2.patch git am 2.patch ./scripts/feeds update -a ./scripts/feeds install -a make menuconfig make -j 6Bei menuconfig kann man dann den R4S auswählen

make ist so eingestellt -j 6, das es 6 Kerne benutzt.

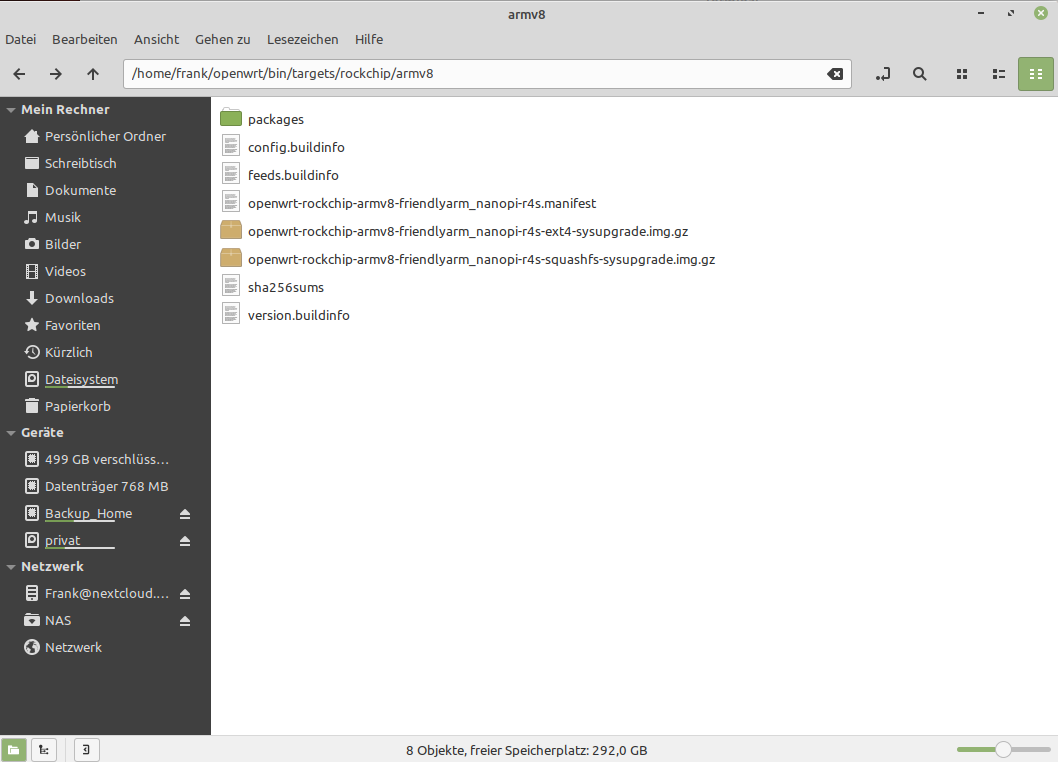

Wenn der Vorgang beendet ist, haben wir das als Ergebnis.

Ob das funktioniert, also auf dem R4S, hoffe ich die Woche noch testen zu können. Mein R4S ist mit FedEX schon in der Zustellung. Jetzt muss ich nur schauen, wie ich da dran komme. Bin ja nicht im Homeoffice

Update folgt...

Quelle: https://forum.openwrt.org/t/nanopi-r4s-rk3399-4g-is-a-great-new-openwrt-device/79143/35

-

F FrankM hat dieses Thema am angepinnt

F FrankM hat dieses Thema am angepinnt