Portainer Upgrade

Linux

2

Beiträge

1

Kommentatoren

138

Aufrufe

-

Von Zeit zu Zeit gibt es ja bei guter Software mal ein Update. Wie aktualisiert man das denn, wenn das als Docker Container läuft? Ganz einfach?

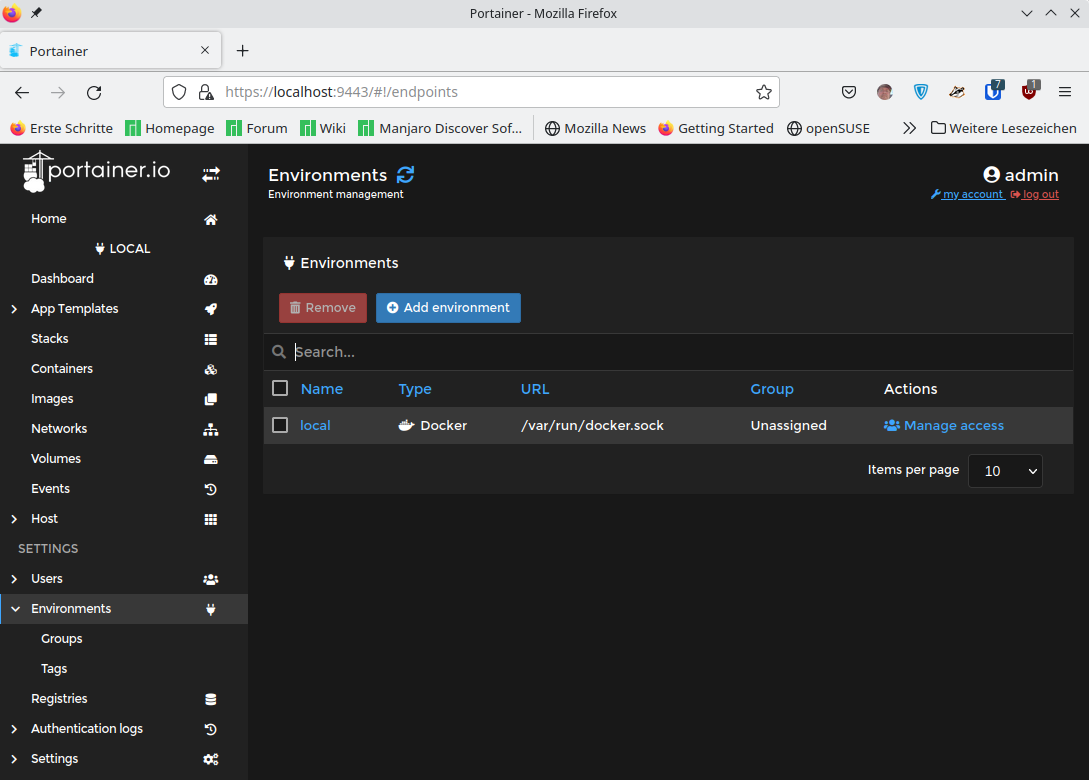

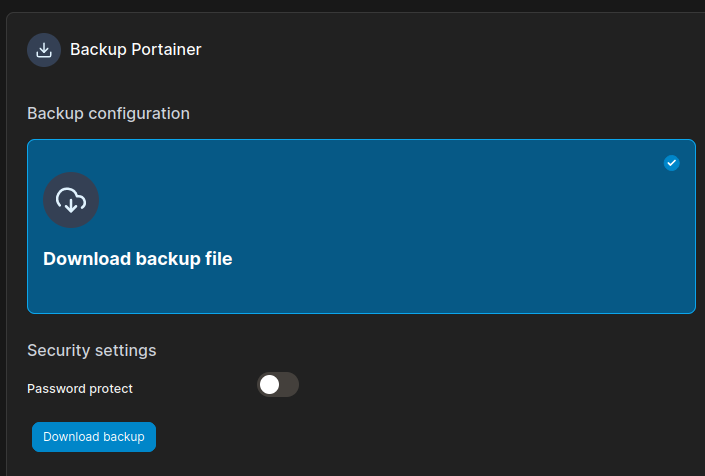

Als erste Empfehlung, ein Backup anlegen. Unter Settings findet man die Option.

Danach folgendes in die Konsole eingeben

# Stoppt den Container docker stop portainer # Entfernt den Container docker rm portainer # Lädt die aktuelle Version docker pull portainer/portainer-ce:latest # Container starten docker run -d -p 9000:9000 -p 9443:9443 --name=portainer --restart=always -v /var/run/docker.sock:/var/run/docker.sock -v portainer_data:/data portainer/portainer-ce:latestIch nutze dafür den Port 9000, weil der 8000er schon belegt ist.

Ganz einfach, und alle Daten sind noch da, weil diese permanent abgelegt sind. Siehe

portainer_data:/data portainer/portainer-ce:latest -

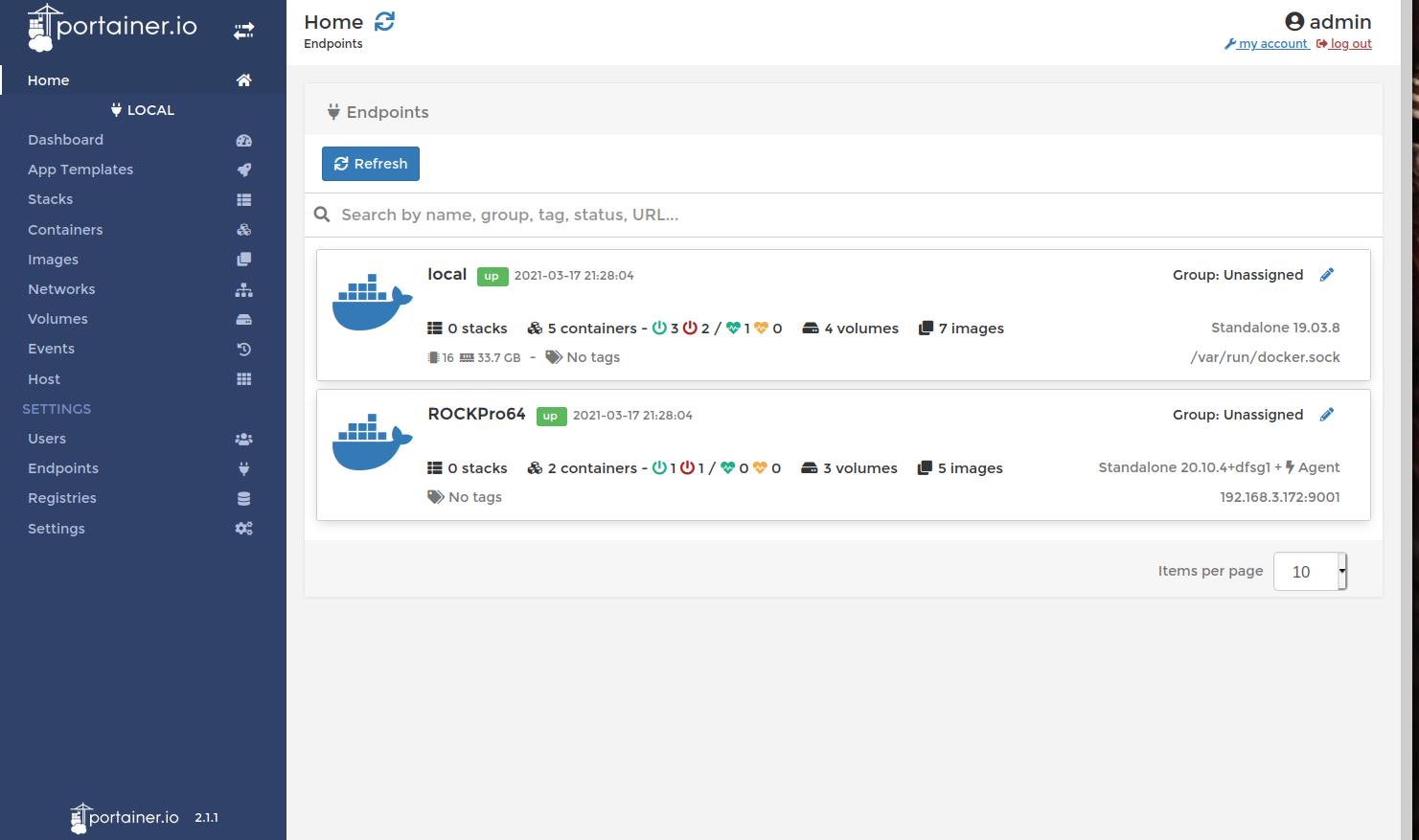

Und das geht mit den Agents genauso einfach.

root@FriendlyWrt:~# docker ps CONTAINER ID IMAGE COMMAND CREATED STATUS PORTS NAMES 5b806374e5d5 portainer/agent:latest "./agent" 3 months ago Up 5 years 0.0.0.0:9001->9001/tcp, :::9001->9001/tcp portainer_agent 729d6ad08dbc linuxserver/dokuwiki:latest "/init" 3 months ago Up 5 years 443/tcp, 0.0.0.0:8080->80/tcp, :::8080->80/tcp DokuWiki root@FriendlyWrt:~# docker stop portainer_agent portainer_agent root@FriendlyWrt:~# docker rm portainer_agent portainer_agent root@FriendlyWrt:~# docker pull portainer/agent:latest latest: Pulling from portainer/agent 772227786281: Already exists 96fd13befc87: Already exists 0382ee122be2: Pull complete c58a787d67da: Pull complete f185cdc7d05a: Pull complete e6752ff0f773: Pull complete Digest: sha256:2c1abfac4937923e625be5f63a15f49a19cc4cca247c50f8746a9222023865a3 Status: Downloaded newer image for portainer/agent:latest docker.io/portainer/agent:latest root@FriendlyWrt:~# docker run -d -p 9001:9001 --name portainer_agent --restart=always -v /var/run/docker.sock:/var/run/docker.sock -v /var/lib/docker/volumes:/var/lib/docker/volumes portainer/agent:latest 0aabe2273cd6cbf0874c9239d2efc58a848673dd9b13be2a6a26a084b6b9a63d