Proxmox 8.2 released

Proxmox

1

Beiträge

1

Kommentatoren

241

Aufrufe

-

Heute wurde die neue Version 8.2 released. Wie immer, viele neuen Features und Verbesserungen.

- Linux Kernel 6.8

- Import wizard um VMware ESXi Gäste nach Proxmox zu migrieren

- QEMU 8.1

- LXC 6.0

- Ceph 18.2

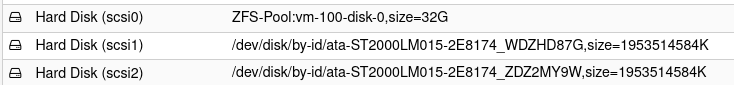

- ZFS 2.2.

usw.

Alle Updates eingespielt, danach kurz den Host neugestartet. Sieht alles gut aus. VMs laufen noch und der neue Kernel auch

root@pve:~# uname -a Linux pve 6.8.4-2-pve #1 SMP PREEMPT_DYNAMIC PMX 6.8.4-2 (2024-04-10T17:36Z) x86_64 GNU/Linux