Wireguard - Tunnel zur Fritz!Box 6591 Cable Part 1

-

Ich habe ja schon darüber geschrieben, das es in der Laborversion 7.39 jetzt endlich möglich ist Wireguard-Tunnel einzurichten. Da ich Wireguard

und es schon seit vielen Jahren nutze, musste das natürlich ausgibig ausprobiert werden.

und es schon seit vielen Jahren nutze, musste das natürlich ausgibig ausprobiert werden.Was mache ich mit meinem Wireguard-Server?

Ich nutze diesen Wireguard-Server hauptsächlich als Adblocker. In Kombination mit einem Unbound DNS-Server und dem passenden Script, ist dann auf dem Smartphone Schluss mit Werbung. Außerdem ist es zwingend notwendig, wenn man unterwegs ist und sich in einem fremden WLan einwählen möchte, einen VPN-Tunnel zu nutzen. Ich nehme damit unfreundlichen Menschen, die Möglichkeit mitzulesen.

Gut, wir fangen mal an... Was brauchen wir?

Hardware

- Fritz!Box 6591 Cable (steht hier halt rum, es gibt aber auch viele andere Boxen von AVM, die mittlerweile Wireguard können)

- Smartphone

- irgendein Linuxserver, wo wir später einen Unbound Dienst laufen lassen können.

Software

- Fritz!Box Labor Version 7.39 (Tja, mit Boxen von Eurem ISP seit ihr jetzt hier am Ende und müsst warten, bis Euch der ISP mal die Version irgendwann installiert. Der Grund warum ich immer eigene Boxen einsetze.)

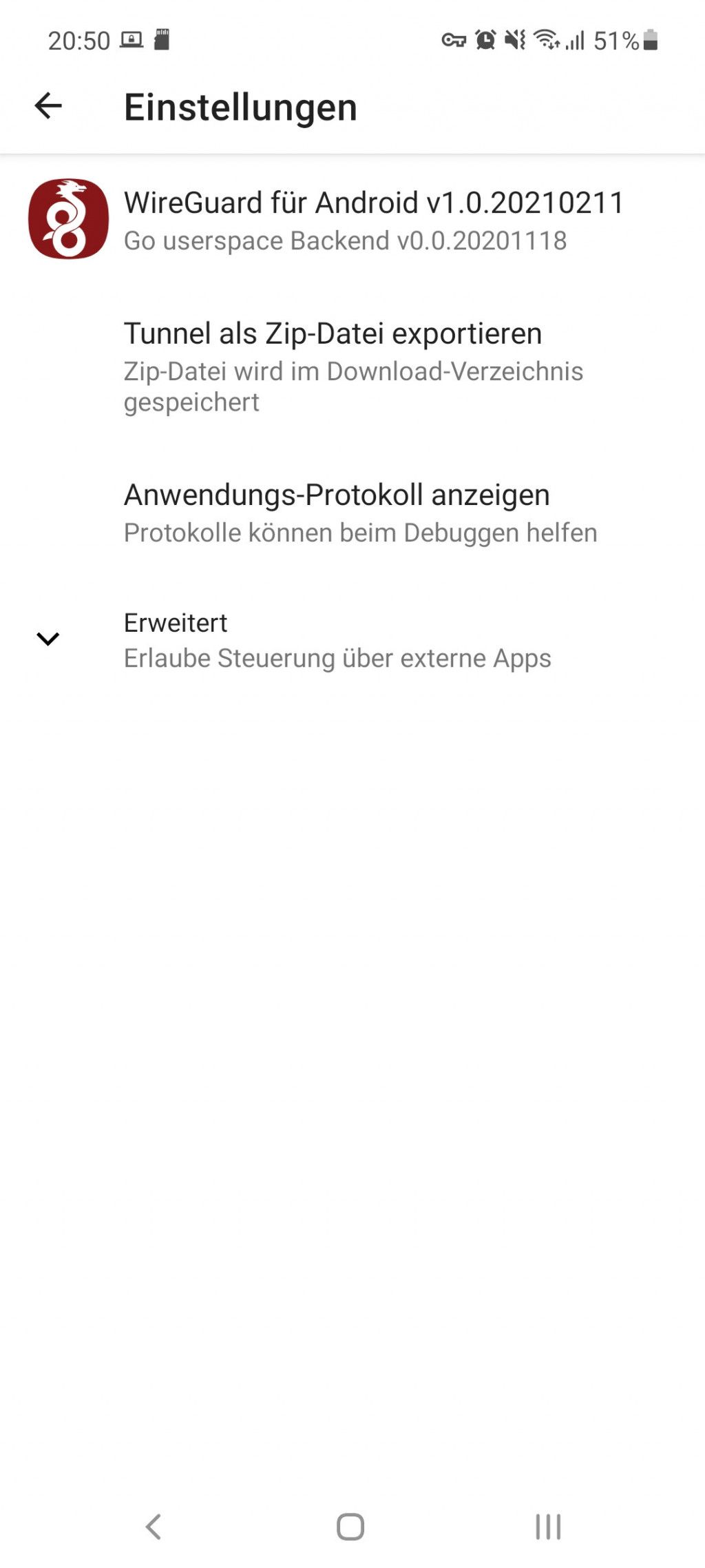

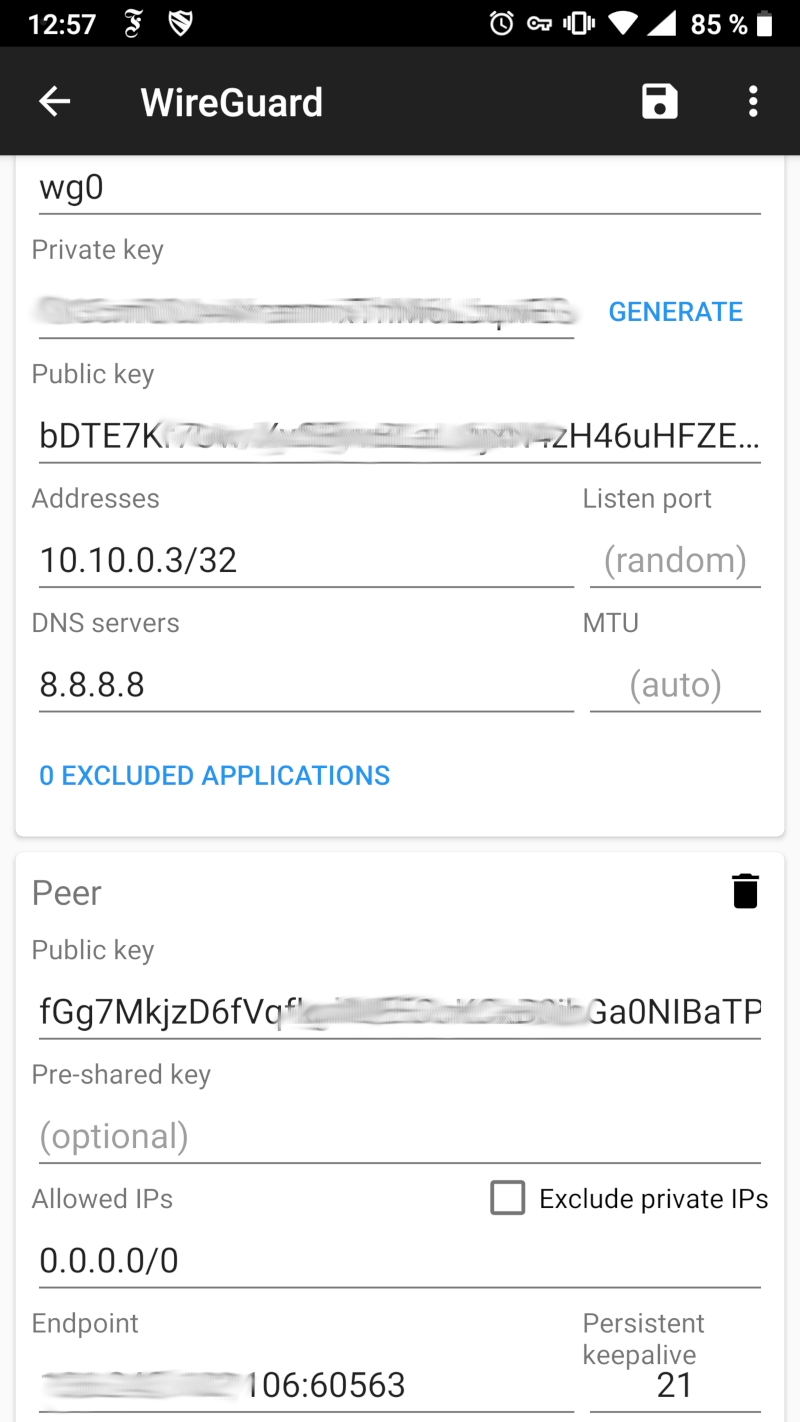

- Wireguard für Android v1.0.202111029 (App auf dem Smartphone)

- DynDNS-Dienst

Fangen wir dann mal mit der Fritz!Box an

Fritz!Box

DynDNS-Dienst

Ein Problem bei einem VPN-Tunnel von außerhalb ins Heimnetz, sind wechselnde IP-Adressen. Wenn man sich neuconnectet bekommt man ja neue IP-Adressen, somit hat der VPN-Tunnel dann evt. eine veraltete IP-Adresse. Wie löst man das? Der DynDNS-Dienst wird jetzt dazwischen geschaltet. Kurzer Überblick

- Fritz!Box sendet dem DynDNS-Dienst seine IP-Adressen

- Smartphone fragt beim DynDNS-Dienst nach der IP-Adresse, dazu wird noch eine Domain erzeugt

- Verbindung zum Heimnetz wird erzeugt

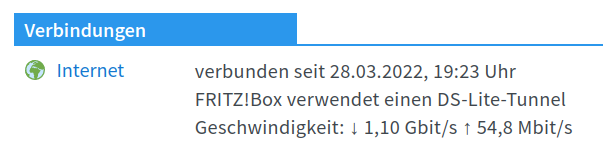

Ein weiteres Problem ist das hier

Ich habe bei meinem Provider nur einen DS-Lite-Tunnel, das heißt ich habe als Teilnehmer keine eigene IPv4-Adresse. Das war früher ein echtes Problem, ist aber seit IPv6 kein Problem mehr. Denn mit IPv6 hat man eine eigene IPv6-Adresse bzw. ein ganz eigenes IPv6 Netz

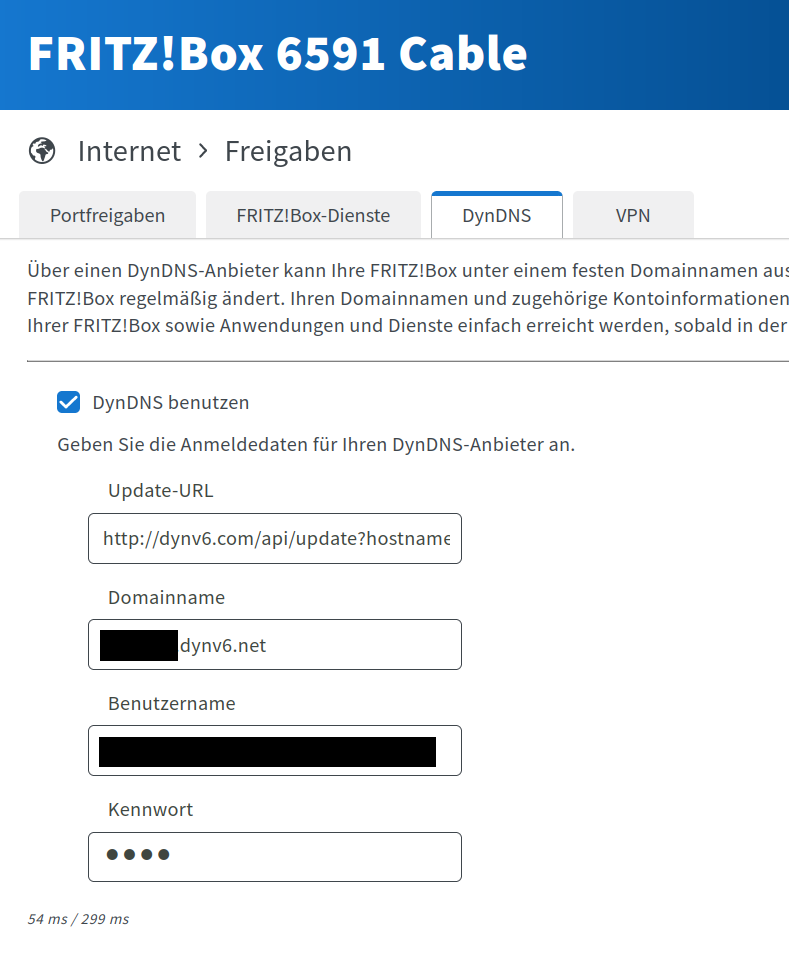

Man kann in der Fritz!Box den DynDNS-Dienst hier konfigurieren

Anleitung von AVM

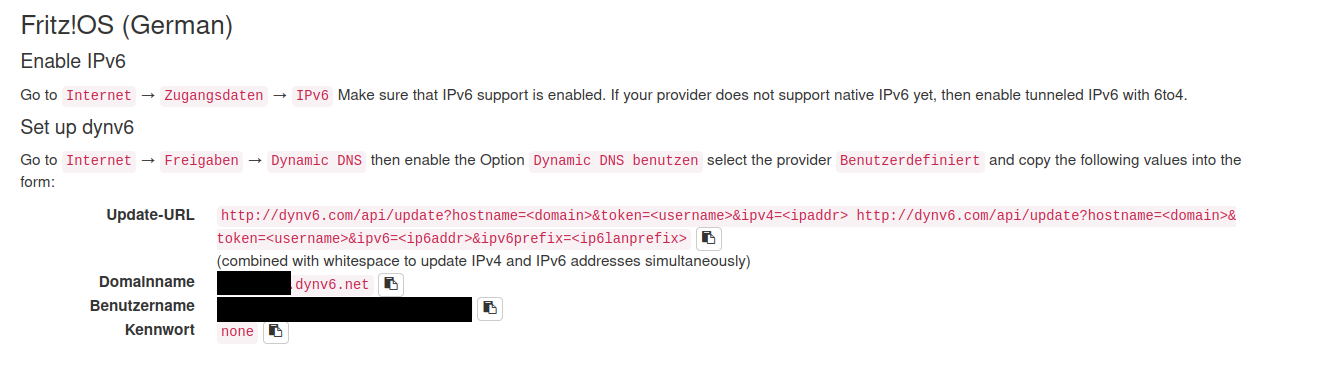

Um die Daten zu bekommen, macht man auf der Webseite von dynv6.com einen Account auf. Das geht problemlos, eine Aktivierungsmail und der Dienst funktioniert. Auf der Seite bekommt man sogar eine Anleitung zur Fritz!Box

Ich nutze zur Aktualisierung der Fritz!Box nur diesen Aufruf

http://dynv6.com/api/update?hostname=<domain>&token=<username>&ipv6=<ip6addr>&ipv6prefix=<ip6lanprefix>Ich denke das sollte dazu alles gewesen sein.

VPN

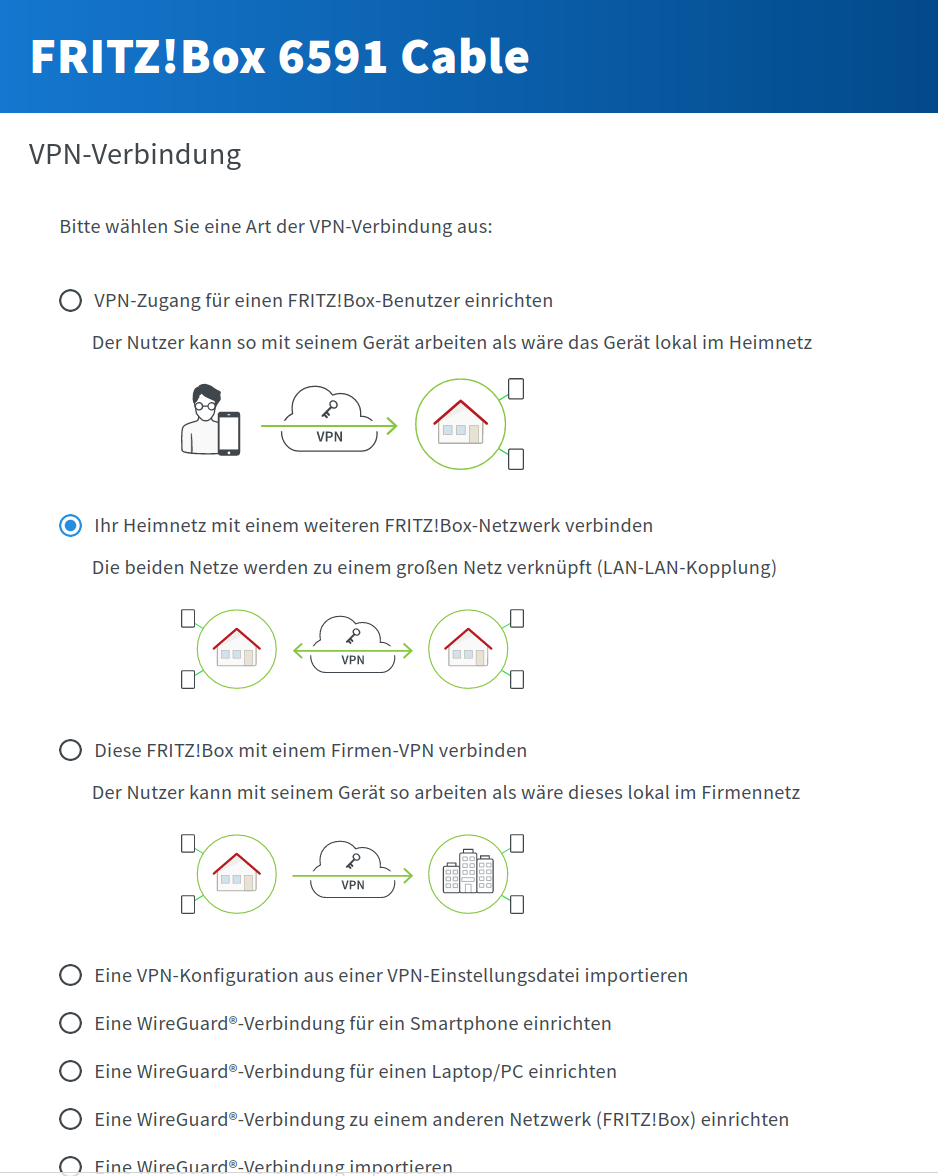

Wir beschäftigen uns hier mit folgender Option

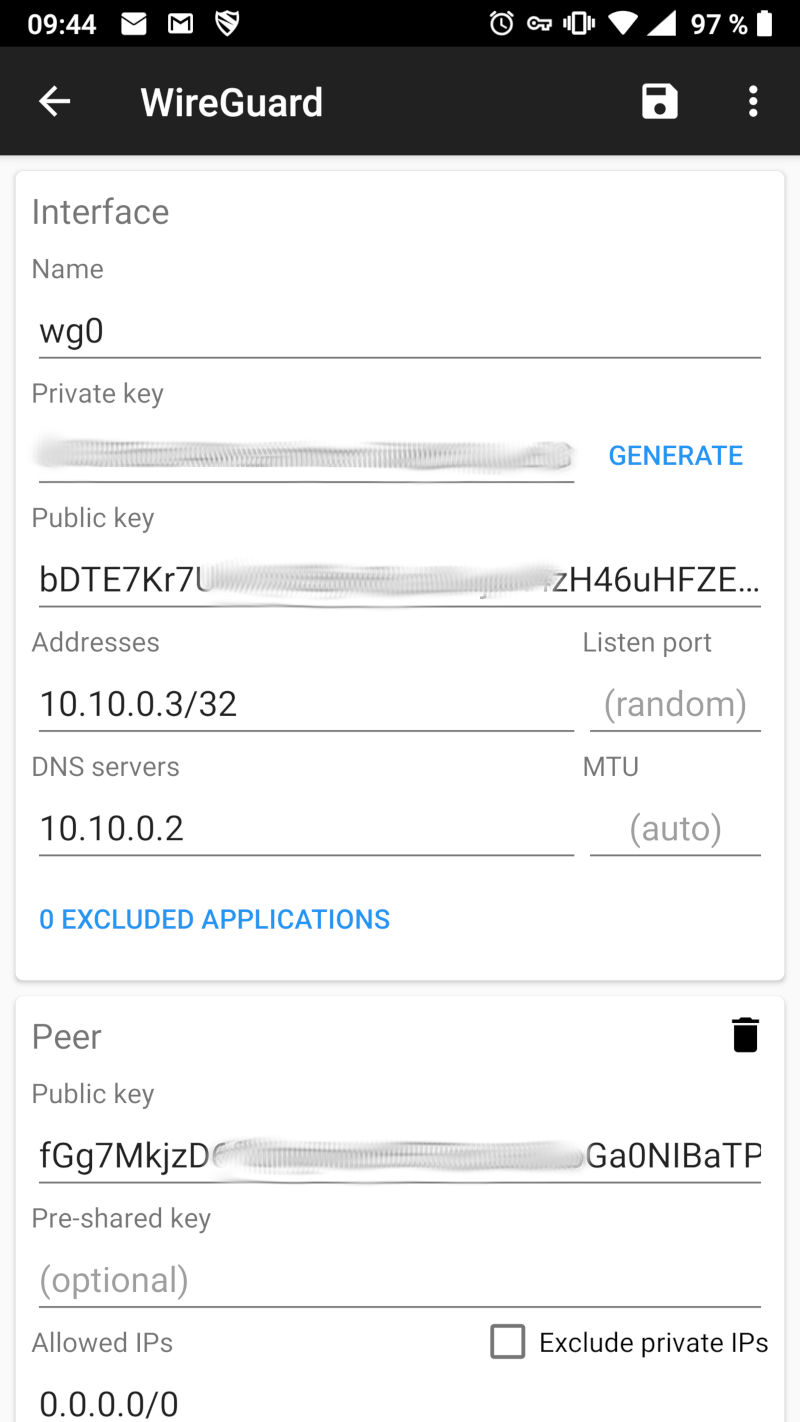

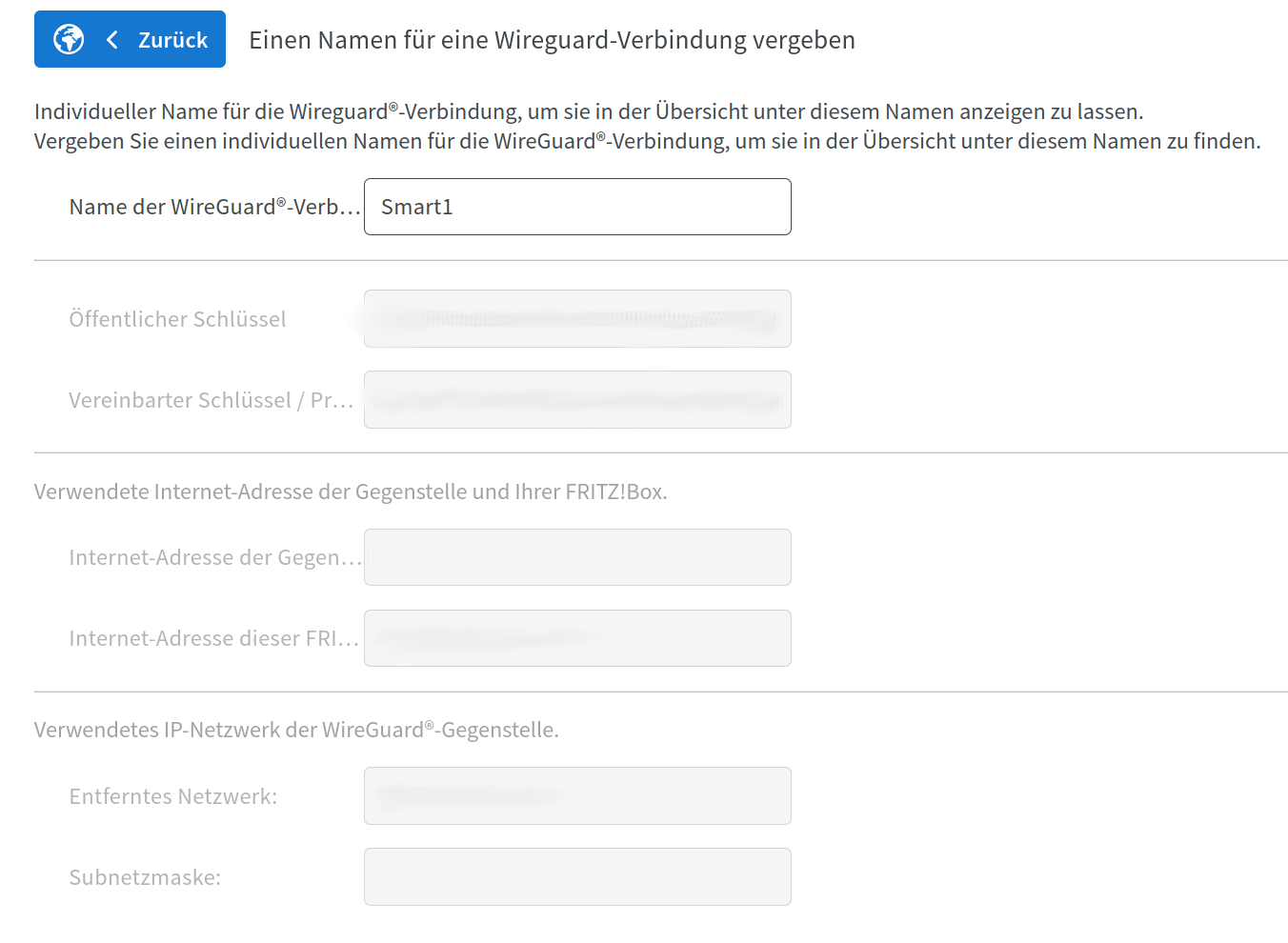

Eine WireGuard

-Verbindung für ein Smartphone einrichten

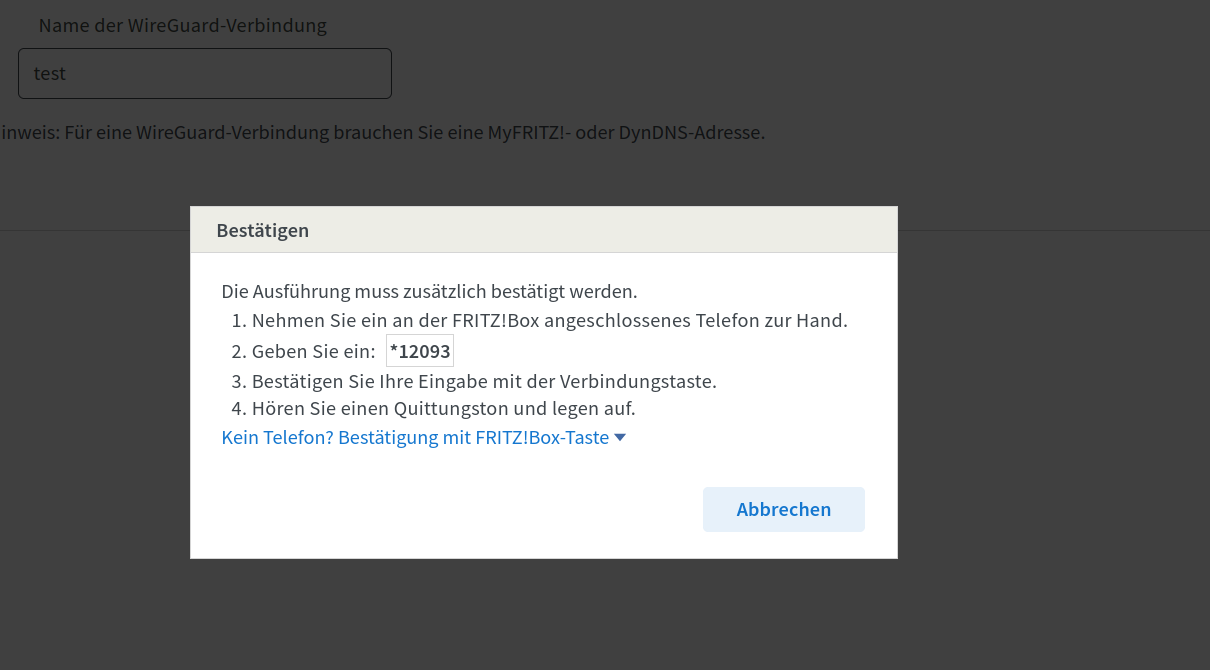

-Verbindung für ein Smartphone einrichtenDanach wird man nach einem Namen gefragt, könnt ihr Euch aussuchen.

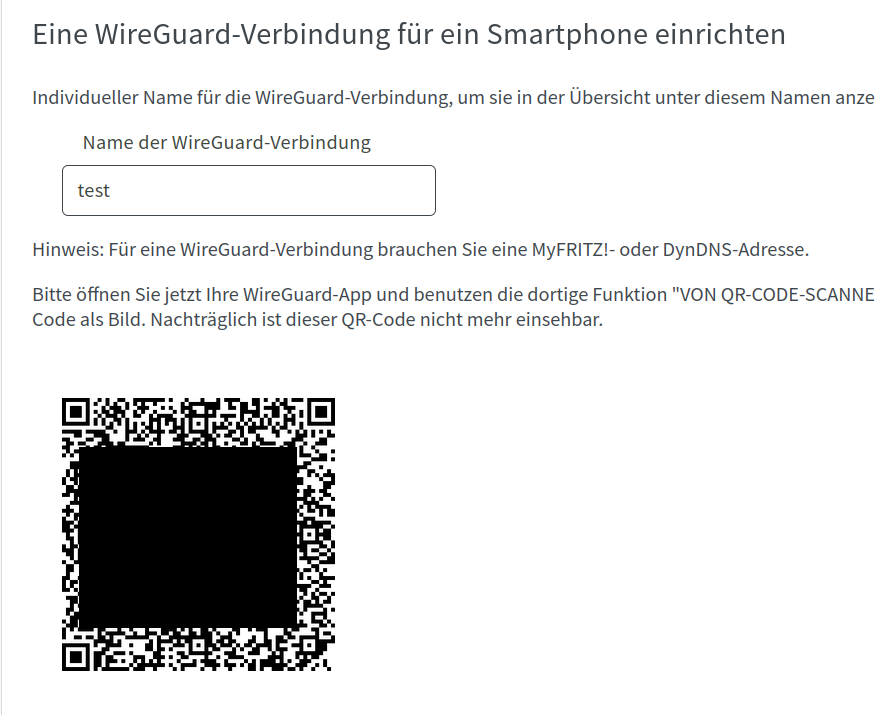

Auf QR-Code anzeigen klicken.

Konfigurationswunsch bestätigen.

Danach wird Euch der QR-Code angezeigt.

Diesen kann man dann später mit der App scannen und fertig ist die Verbindung.

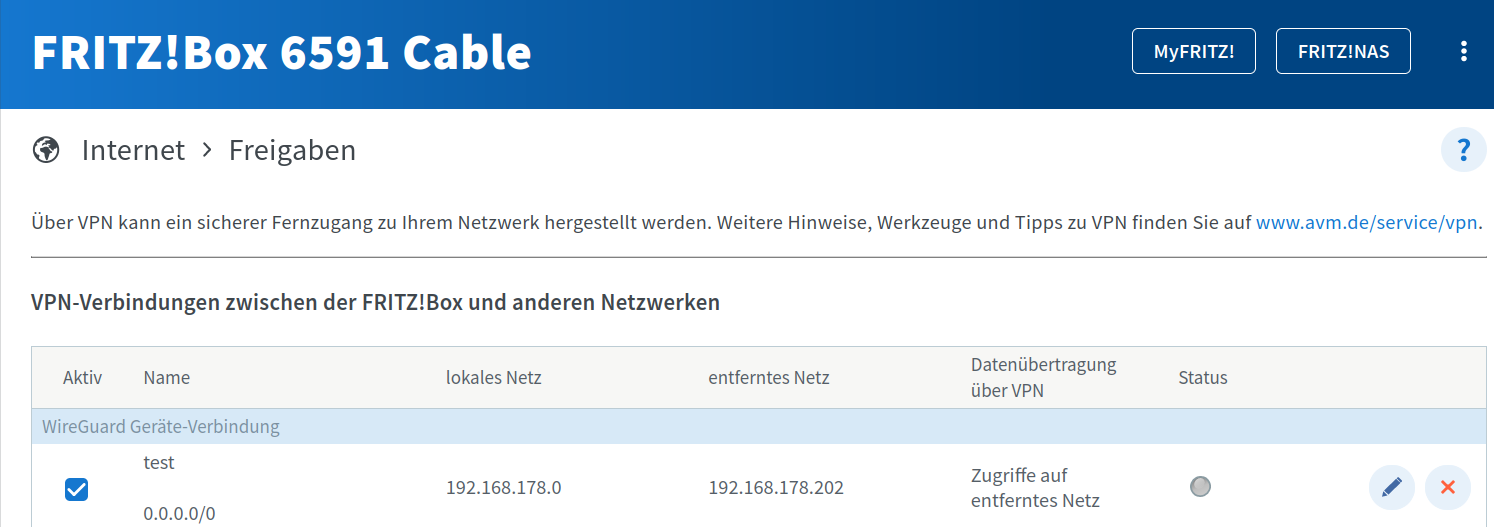

Wenn man das Fenster mit dem QR-Code, nach dem Scannen, schließt kommt dieses Fenster

Jetzt fehlt halt nur noch die Verbindung des Smartphones zur Fritz!Box.

Part 2 -> https://linux-nerds.org/topic/1165/wireguard-tunnel-zur-fritz-box-6591-cable-part-2

Part 3 -> https://linux-nerds.org/topic/1166/wireguard-tunnel-zur-fritz-box-6591-cable-part-3

Part 4 -> https://linux-nerds.org/topic/1167/wireguard-tunnel-zur-fritz-box-6591-cable-part-4-adblocker -

F FrankM hat am auf dieses Thema verwiesen

F FrankM hat am auf dieses Thema verwiesen

-

F FrankM hat dieses Thema am angepinnt

F FrankM hat dieses Thema am angepinnt

-

F FrankM hat am auf dieses Thema verwiesen

F FrankM hat am auf dieses Thema verwiesen

-

F FrankM hat am auf dieses Thema verwiesen

F FrankM hat am auf dieses Thema verwiesen

-

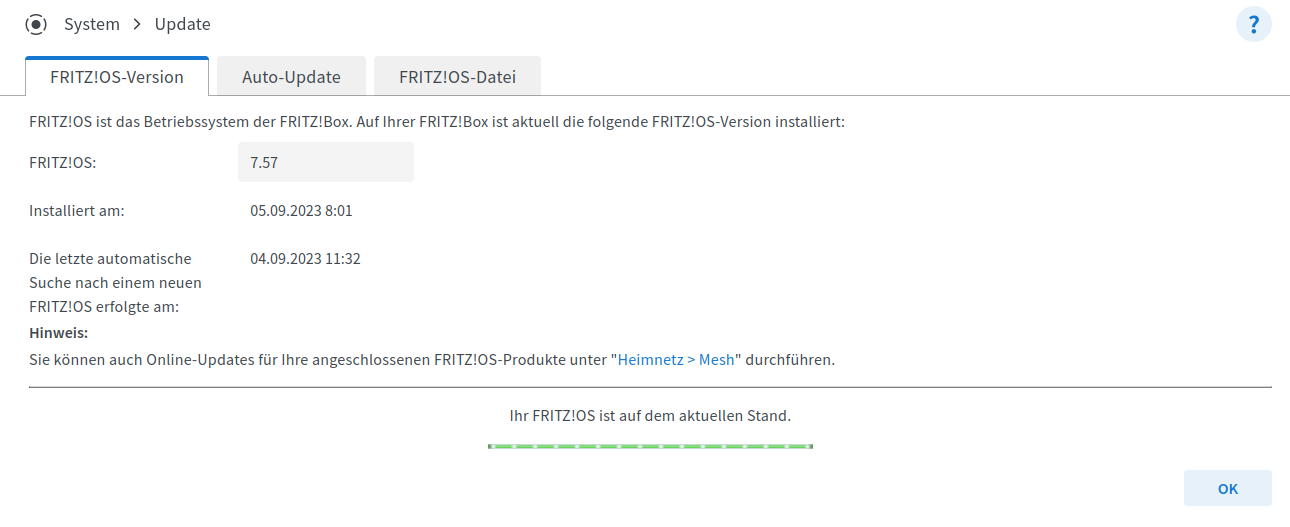

Heute kam eine neu BETA-Version

Die Verbesserungen findet man hier aufgelistet. https://avm.de/fritz-labor/frisch-aus-der-entwicklung/neues-und-verbesserungen/#c218673

-

Es gab wieder ein neues Update!

Wollen wir mal sehen, ob sich im Wireguard Bereich etwas getan hat.

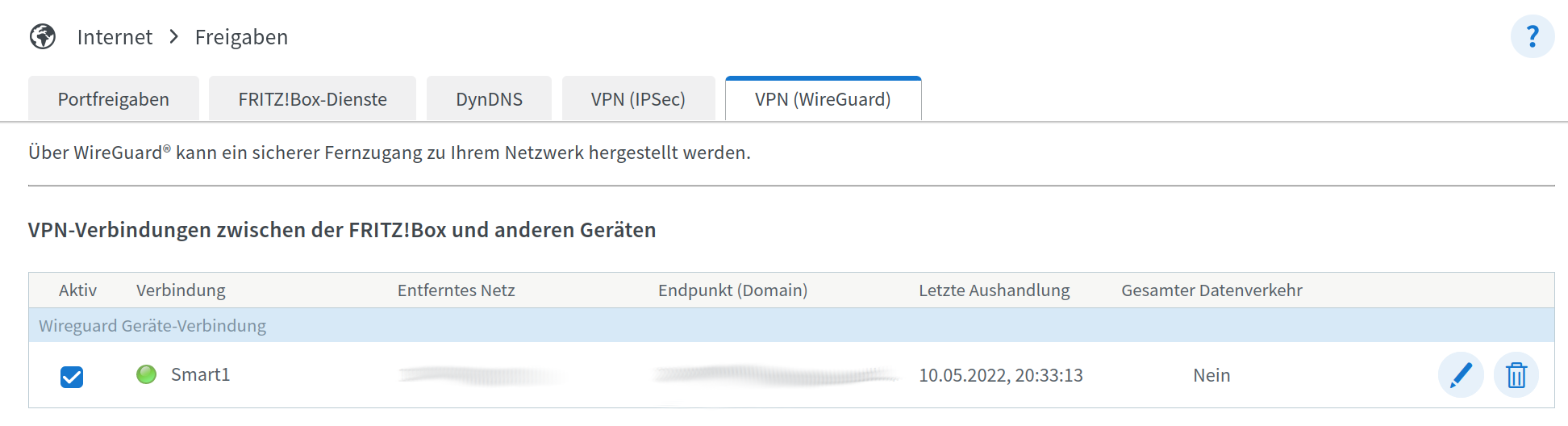

Es gibt jetzt einen eigenen Reiter, wenn ich mich korrekt erinnere.

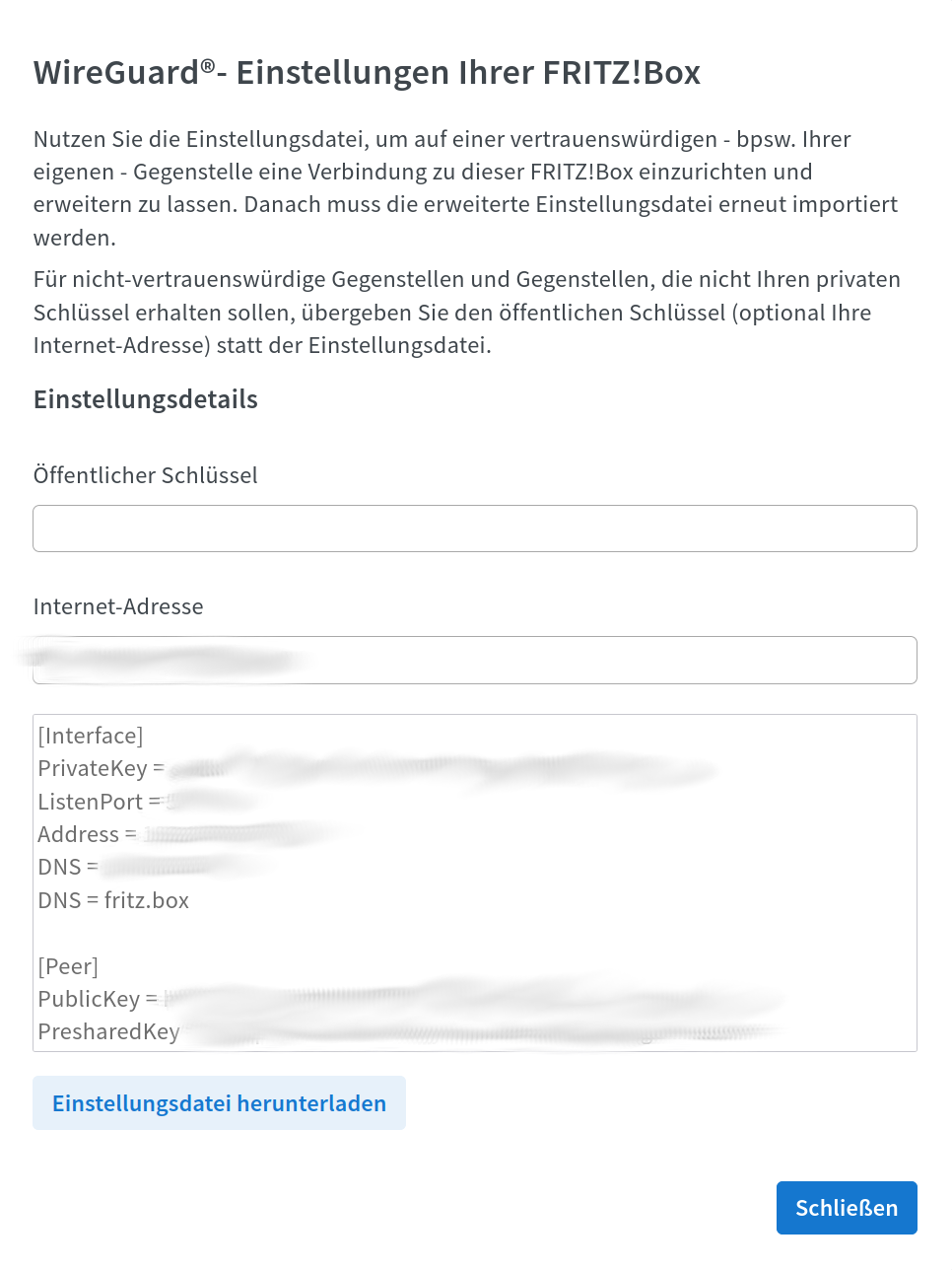

Hier kann man jetzt die Wireguard Einstellungen sich anzeigen lassen, ein Feature was ich mir in der Feedback EMail gewünscht hatte.

Das sieht dann so aus.

Ich denke, jetzt hat man ausreichend Informationen, um bei Problemfällen sich mit den Einstellungen zu beschäftigen. Danke AVM, das ihr so auf das Feedback der Kunden reagiert.