NanoPi R4S - FriendlyWrt

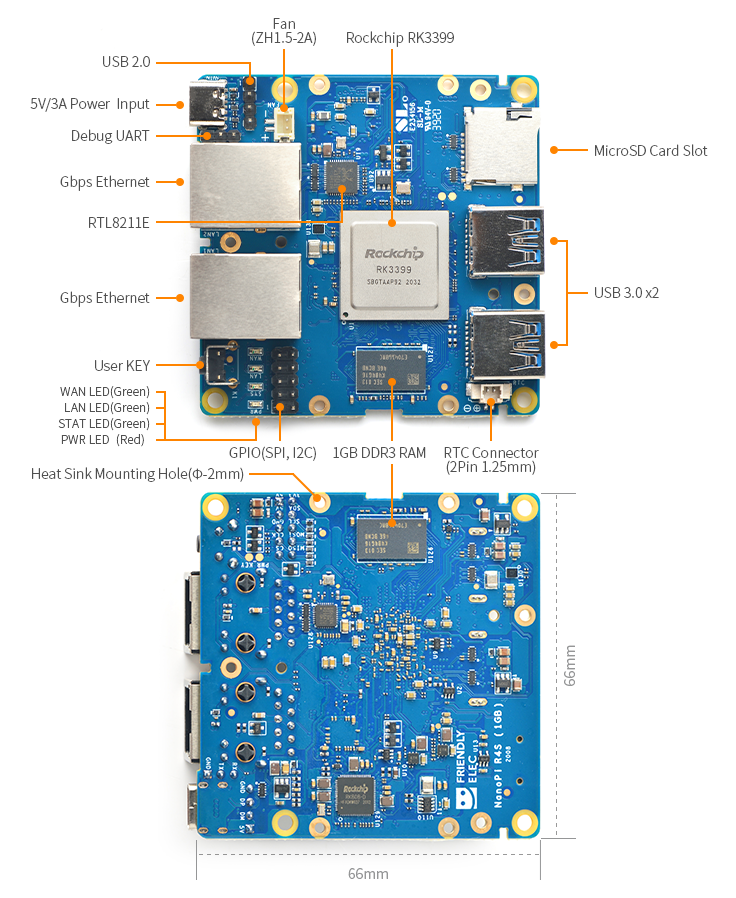

NanoPi R4S

1

Beiträge

1

Kommentatoren

527

Aufrufe

-

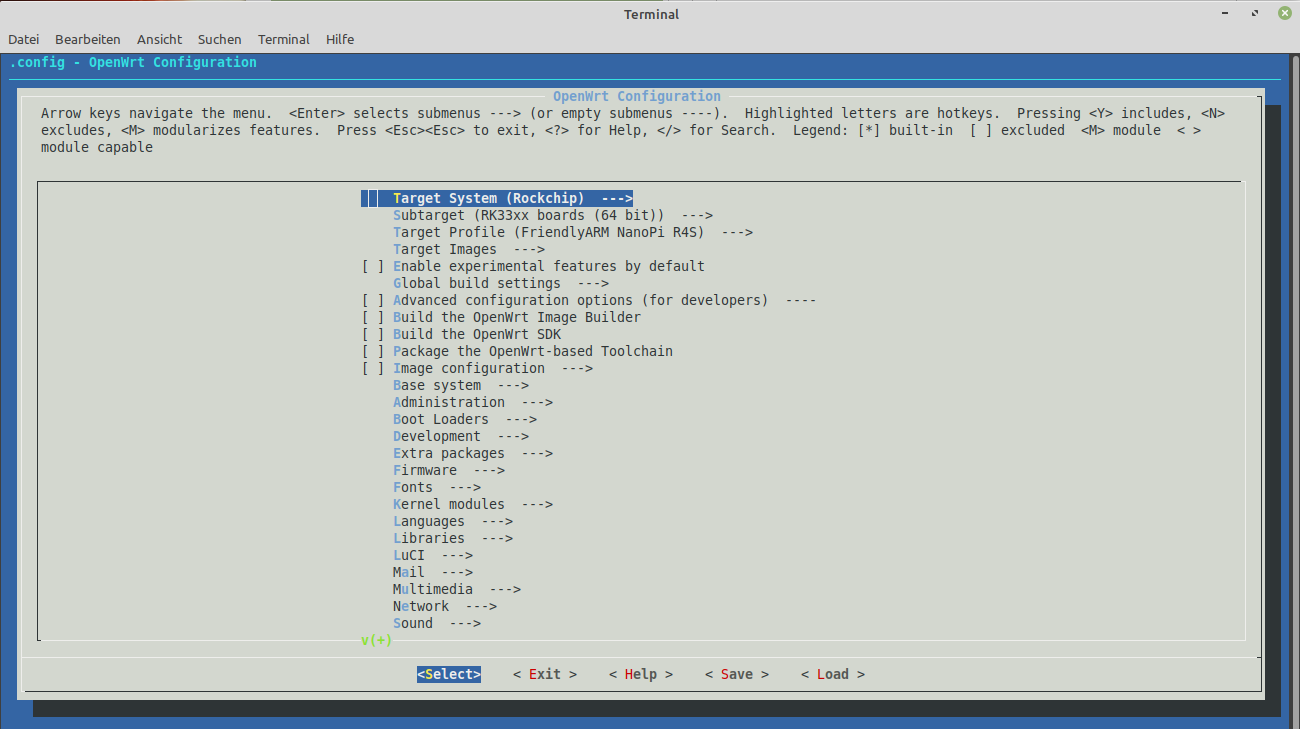

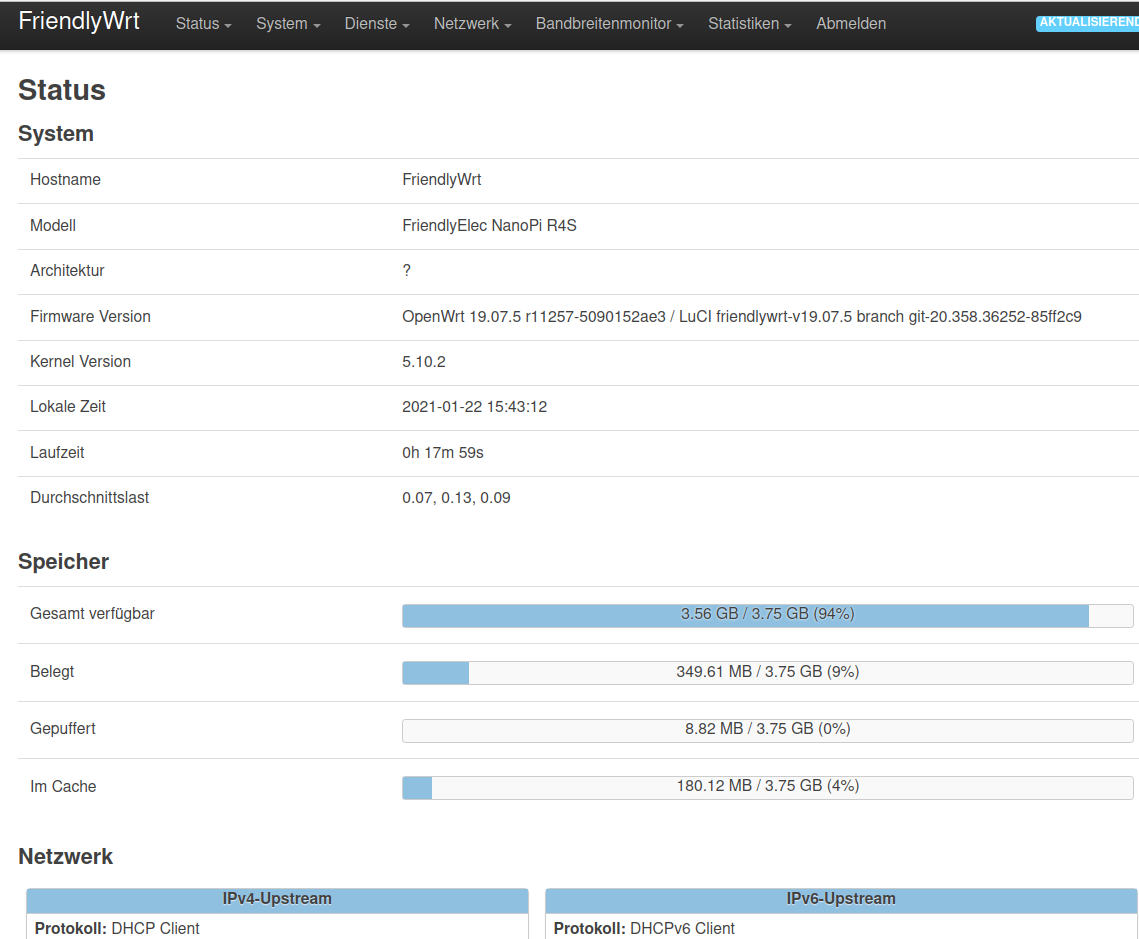

Der Hersteller des NanoPi R4S bietet ein FriendlyWRT Image an, dieses basiert auf der OpenWrt Version 19.07.5 mit Linux Kernel 5.10.2

Den Download Link findet man im Wiki des Hersteller.

Mal runterladen, auf eine SD-Karte bügeln und mal schnell testen ob der NanoPi auch funktioniert

Nach dem Start, sehen wir die gewohnte OpenWrt Oberfläche. Das Standard Passwort war

passwordBitte unbedingt ändern!!

Das kann man ganz bequem unter System -> Administration machen.

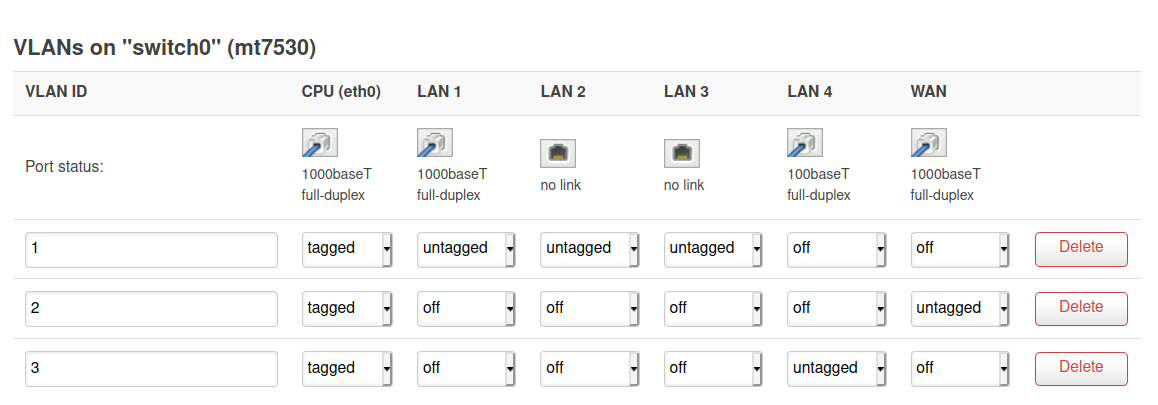

Wie ihr auf dem Bild seht, habe ich mir die 4GB Version gegönnt.

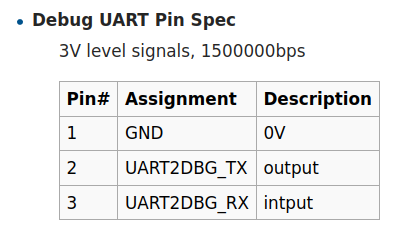

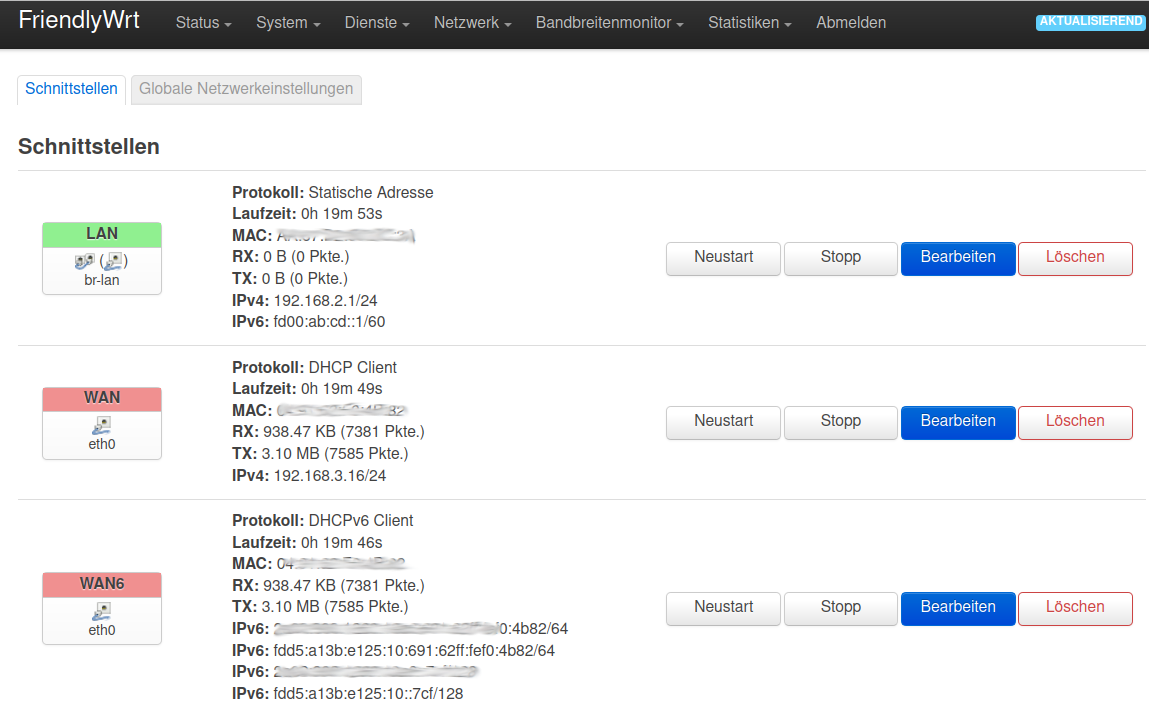

Noch kurz ein Blick auf die Schnittstellen.

Mehr die Tage...